Einführung von Protegrity - Ein Kundenprojektbericht

Im Juli 2022 begann offiziell das Kundenprojekt „Einführung Protegrity“. Über die nächsten 6 Monate wurde dabei die neue Softwarekomponente Protegrity in die bestehende Infrastruktur eines IT-Dienstleisters im Bankenbereich implementiert. Worum es sich bei Protegrity handelt, warum es eingeführt wurde und wie dieses Projekt in etwa ablief, möchte ich in einem kurzen Projektbericht teilen.

Das Thema Datenschutz gewinnt heutzutage immer mehr an Relevanz, weil die Menge an gesammelten und verarbeiteten Daten stetig steigt und gleichzeitig die Anzahl von Datenverstößen und -lecks zunimmt. Die Digitalisierung und Vernetzung von Unternehmen und Organisationen hat zu einer Explosion der Datenmengen geführt, die gesammelt, verarbeitet und gespeichert werden. Gleichzeitig haben immer mehr Unternehmen und Organisationen die Möglichkeit, Daten aus verschiedenen Quellen zu kombinieren und zu analysieren, um detaillierte Einblicke in das Verhalten von Kunden und Nutzern zu gewinnen. So speichert auch einer unserer Kunden Unmengen an sensiblen Daten, welche aufgrund von Richtlinien wie der DSGVO nicht ohne weiteres für Analysen auswertbar sind. Um personenbezogene Daten auswertbar zu machen, müssen diese Daten verschlüsselt bzw. pseudonymisiert werden, damit der Personenbezug entfällt. Eine Eigenentwicklung einer konsistenten, performanten, dauerhaft DSGVO-konformen Verschlüsselungslösung ist technisch und juristisch aufwendig und ineffizient, weshalb die Softwarelösung Protegrity stattdessen eingeführt werden sollte.

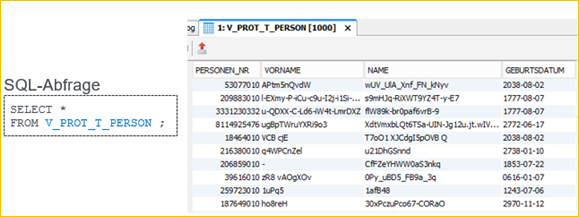

Mit Protegrity lassen sich Datenschutzrichtlinien, sogenannte “Policies” erstellen. Diese Policies bestimmen, wer welche Daten einsehen darf und wie Daten verschlüsselt werden sollen, falls keine Berechtigung zur Einsicht durch einen Nutzer besteht. Ein Protegrity-Plugin auf der Datenbank sammelt die konzipierten Policies und übernimmt die Verschlüsselung der Daten. Falls man nun beispielsweise auf einen bestimmten Datensatz in der Datenbank zugreift, welcher sensible Daten enthält, werden diese entsprechend der Policy verschlüsselt:

Anstatt dass einem der komplette Zugriff verwehrt bleibt, weil die Abfrage personenbezogene Daten enthält, werden schützenswerte Daten hier ersetzt, sodass der Bezug zu den Originaldaten entfällt (Tokenisierung).

Konzeptionsphase

Das Projektteam bestand aus 4 Mitgliedern: Einem Arbeitspaketleiter, einem Architekten, einem Testverantwortlichen und einer Unterstützung.

Zu Beginn war das Projekt von einer Menge an Konzeptionsarbeit geprägt. Gemäß den Kunden waren Pflichtergebnistypen wie Fachspezifikation, Testplan, Systemmodell, Sicherheitskonzept und das Berechtigungskonzept zu erstellen. Der Hersteller der Software hat eine Schulung mit uns durchgeführt, sodass man sich schnell mit dem Produkt vertraut machen konnte. Mit den zukünftigen Anwendern der Komponente wurden wesentliche Fragen diskutiert:

- Wie soll Protegrity genutzt werden?

- Welche Rollen werden benötigt?

- Wer darf Policies erstellen?

- Wie können Policies vor dem Deployment getestet und anschließend gestaged werden?

Besonders wichtig war es ein klares, gemeinsames Bild zwischen uns, den „Einführern“, und den späteren Anwendern der Komponente zu schaffen. Die zentrale Frage lautete wie so oft: Welche Anforderungen haben die Anwender und wie können wir diese umsetzen?

Durch das Klären dieser Fragen und der Erstellung der genannten Pflichtergebnistypen konnte die Konzeptionsphase inkl. Anforderungsdefinition, Systementwurf und Sicherheitskonzeption erfolgreich abgeschlossen werden. Hierbei waren besonders bereits bestehende Kenntnisse über die kundeninternen Prozesse wichtig: Mit welchen Pflichtergebnistypen beginnt man am ehesten, welche benötigen aufgrund von Freigabeprozessen besonders lange und welche könnten den Projekterfolg somit eher gefährden? Die gute Planung stützte sich auf die jahrelange Zusammenarbeit und Erfahrung mit dem Kunden und bot uns eine solide Basis, um das Projekt erfolgreich gestalten zu können.

Technische Umsetzung

Anschließend konnte der Fokus auf die technische Umsetzung und somit auf die tatsächliche Einführung der Software geschwenkt werden. Nach erfolgreichem Aufbau einer System-Integrations-Umgebung (SIU) folgte der Aufbau der Entwicklungs- und Abnahmeumgebung. In dieser Phase wurde sich auch mit dem Softwarehersteller intensiv ausgetauscht, um aufgetretene Probleme schnell bewältigen zu können. Häufig mussten neue Lösungen gefunden und neue Prozesse etabliert werden, da der Einführung einer fremden Software als Appliance noch kein definierter Prozess zugrunde lag. Protegrity wurde trotzdem auch in Produktion erfolgreich aufgebaut und instanzübergreifend an bestehende Systeme angeschlossen. Dazu gehörten z. B. Monitoringsysteme, das Active Directory, das Berechtigungssystem und natürlich mittels des Protegrity-Plugins auch die Datenbanken, auf denen sich die zu verschlüsselnden Daten befinden. Zusätzlich benötigte Funktionalitäten wie das Staging von Policies, welche Protegrity nicht von Haus aus anbot, wurden selbst entwickelt, getestet und den Anwendern ebenfalls zur Verfügung gestellt, um alle Anforderungen des Kunden erfüllen zu können. Die technische Umsetzung und die Fertigstellung der Einführung konnten termingerecht vor Ende des Jahres 2022 fertiggestellt werden.

Fazit

Insgesamt war das Projekt ein voller Erfolg. Protegrity konnte trotz auftretender Schwierigkeiten fristgerecht beim Kunden eingeführt werden. Insbesondere bei der Planung konnten wir uns auf die langjährige Erfahrung der Teammitglieder mit dem Kunden stützen, welche wesentlich zum Erfolg des Projekts beitrug. Eine vermeintlich bereits „fertige“ Software einzuführen, brachte auch einige Vorteile wie einen verminderten Testaufwand mit sich. Trotzdem mussten fehlende Funktionalitäten eigens entwickelt und sowohl an die Software als auch die Umgebung und die Bedürfnisse des Kunden und der Anwender angepasst werden. Alles in allem hat das Projekt sehr viel Spaß gemacht und wir durften durchweg positives Feedback vom Kunden erhalten. Die Wartung der Software beschäftigt uns weiterhin und zusätzliche potenzielle Einsatzmöglichkeiten von Protegrity werden bereits beim Kunden diskutiert, es bleibt also spannend!